Los archivos atribuidos a los computadores del jefe guerrillero Raúl Reyes quedaron desprovistos de valor jurídico a causa de graves irregularidades en su manejo y de inconsistencias técnicas detectadas en los documentos.

Las fallas en la cadena de custodia y los cuestionamientos de calificados expertos en informática forense pusieron en duda la autenticidad de uno de los materiales de inteligencia más difundidos por el gobierno colombiano en las últimas décadas.

El caso surgió después de la operación militar del 1 de marzo de 2008 contra un campamento de las FARC en territorio ecuatoriano. En ese ataque murió alias ‘Raúl Reyes’, considerado entonces el segundo jefe de la organización guerrillera. Tras el bombardeo, tropas colombianas recuperaron, supuestamente, varios computadores portátiles, discos duros y memorias USB que, según el gobierno, contenían abundante información sobre la estructura y los contactos internacionales de la guerrilla.

El material se convirtió en una poderosa herramienta política y diplomática. Documentos atribuidos a esos equipos circularon de mala fe en medios de comunicación y fueron citados por autoridades colombianas como prueba de vínculos entre la guerrilla y gobiernos extranjeros o actores políticos de la región. Sin embargo, la solidez jurídica de esos archivos comenzó a erosionarse desde el inicio por la forma en que fueron manejados.

El 9 de mayo de 2008, INTERPOL presentó en Bogotá el informe técnico sobre los equipos, solicitado por el gobierno de Colombia a través de la Policía Nacional y del Departamento Administrativo de Seguridad (DAS).

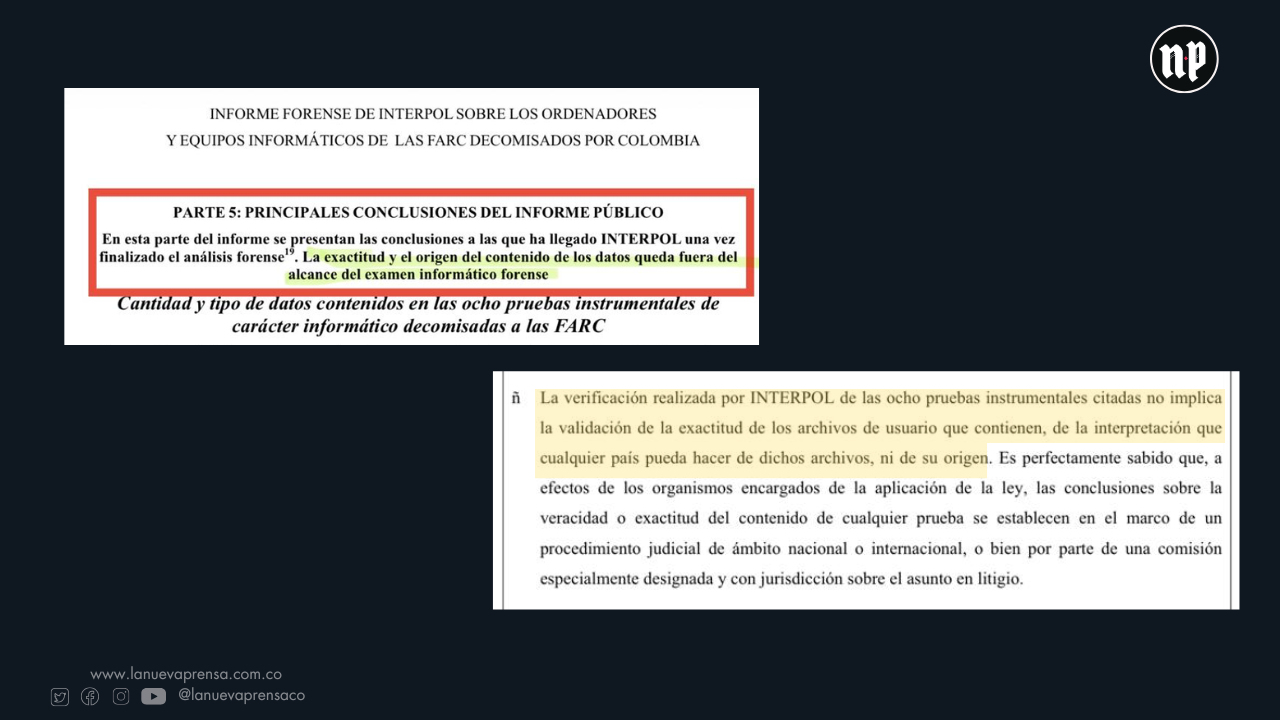

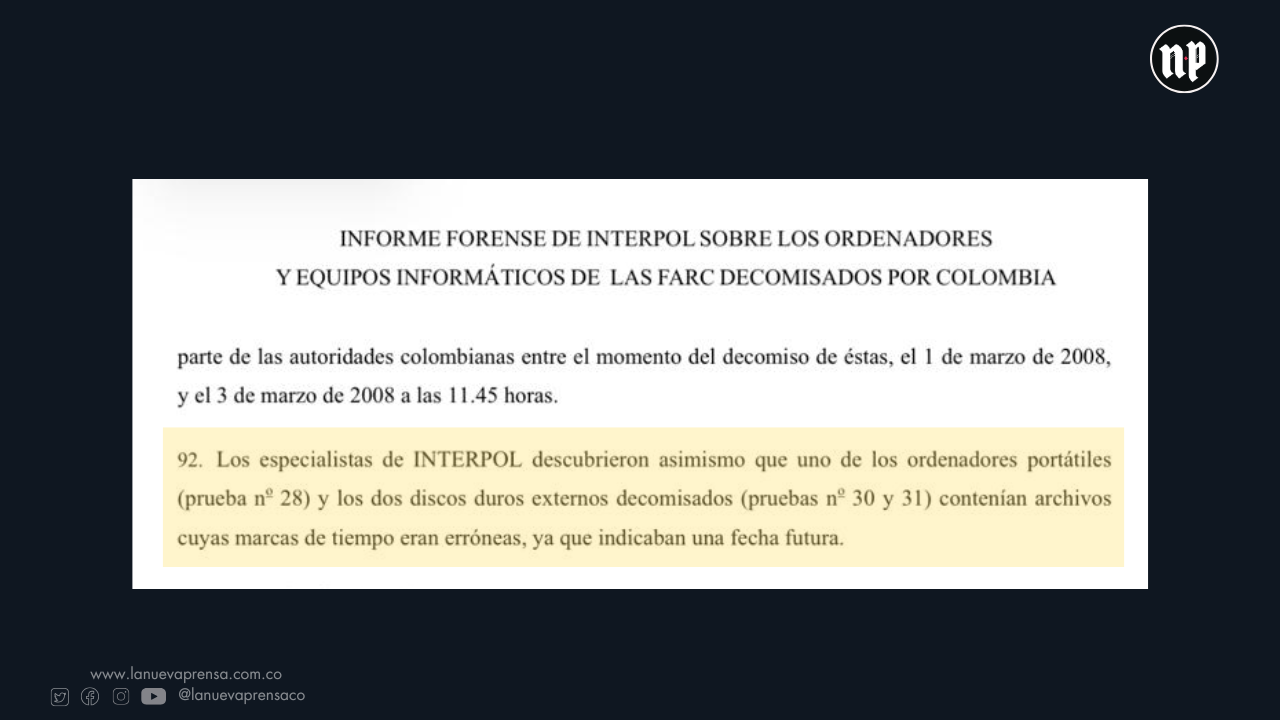

INTERPOL analizó copias forenses de los computadores y concluyó que no habría evidencia de que los archivos hubieran sido modificados después de su entrega formal a las autoridades colombianas. Pero el mismo informe dejó constancia de un hecho crucial: los dispositivos fueron encendidos y manipulados antes de que se realizara la copia forense que debía preservar la evidencia digital. Ese manejo previo vulneró uno de los principios básicos de la informática forense: la cadena de custodia.

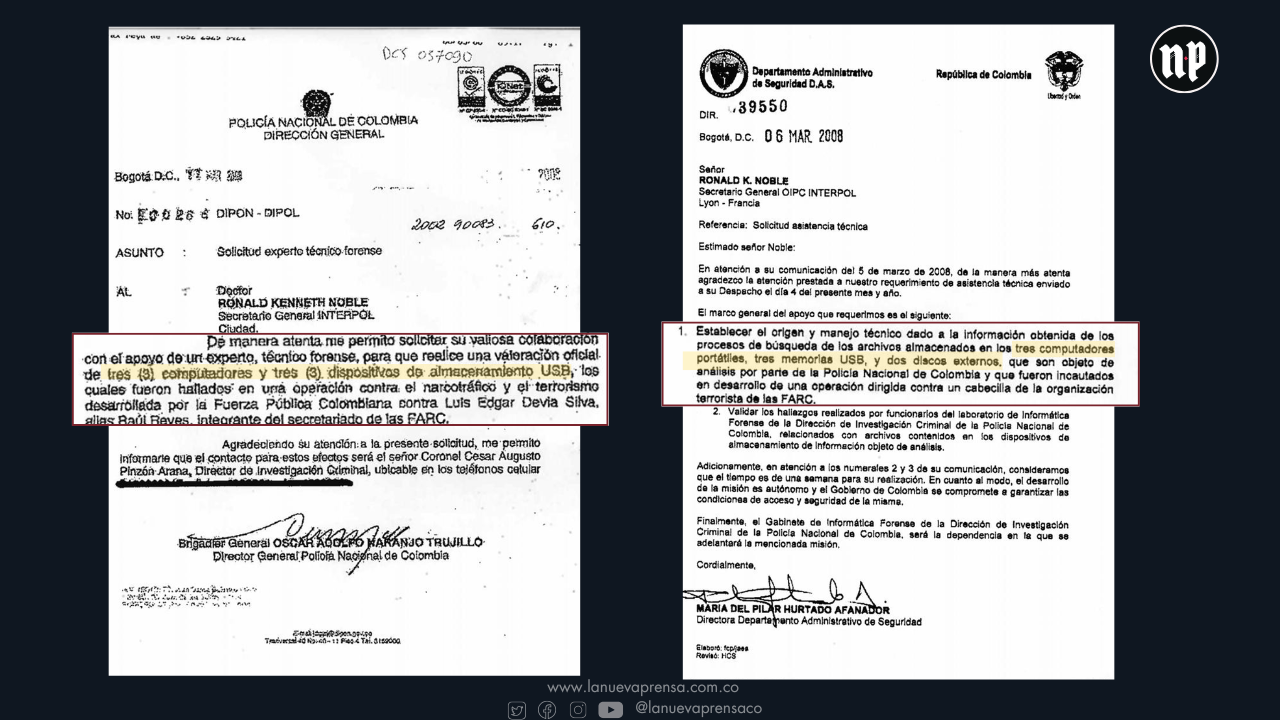

El 3 de marzo de 2008, la Policía de Colombia solicitó apoyo técnico forense a INTERPOL mediante una comunicación firmada por su entonces director, Óscar Naranjo. En ese documento se mencionaban únicamente tres computadores y tres memorias USB como los equipos incautados en el campamento de Raúl Reyes.

Empero, tres días después, el 6 de marzo, un oficio a INTERPOL del DAS, firmado por su directora María del Pilar Hurtado, amplió la lista de elementos. Allí se incluyeron, además de los tres computadores y las tres memorias USB, dos discos duros adicionales.

La diferencia entre ambos documentos resulta sospechosa. En las fotografías del material incautado en el campamento se observan computadores y memorias USB, pero no se aprecian los discos duros que más tarde fueron incluidos entre los dispositivos entregados a los peritos internacionales para su análisis.

Es pertinente resaltar que el informe de INTERPOL subraya que “la exactitud y el origen del contenido de los datos queda fuera del examen informático forense”.

Vale recordar que María del Pilar Hurtado era una funcionaria corrupta, pues más tarde la condenó la Corte Suprema de Justicia de Colombia a 14 años de prisión por su responsabilidad en el escándalo de las “Chuzadas” del DAS. La Corte determinó que, durante el tiempo que dirigió el DAS (2007-2008), esa policía política realizó interceptaciones telefónicas ilegales y seguimientos contra magistrados de la Corte Suprema, periodistas, políticos de oposición y defensores de derechos humanos.

La situación jurídica del material terminó por definirse en los tribunales. La Corte Suprema de Justicia de Colombia determinó que los archivos no podían utilizarse como prueba judicial. El alto tribunal concluyó que los computadores y su contenido no contaron con una cadena de custodia válida en ningún sentido, requisito indispensable para garantizar la integridad de la evidencia. En consecuencia, los documentos quedaron sin valor probatorio en procesos penales. Se convirtieron en un montaje y en un arma policial y política para desprestigiar personas.

A esas irregularidades se sumaron cuestionamientos técnicos posteriores y trascendentales. Un análisis independiente, elaborado por la prestigiosa empresa rusa de ciberseguridad Group-IB, examinó copias de los archivos atribuidos a los dispositivos de Reyes. El informe identificó abundantes anomalías de bulto en los documentos y en sus metadatos.

Los especialistas detectaron fechas de creación, modificación y acceso que resultaban incompatibles entre sí. En varios archivos las marcas temporales no seguían una secuencia lógica. Ese tipo de inconsistencias suele aparecer cuando un documento se copia, se reconfigura o se reconstruye en un sistema distinto al original.

El análisis también encontró estructuras internas y rutas de sistema que no correspondían con el software que supuestamente había generado algunos de los documentos. Esa discrepancia es evidencia de procesos de edición o conversión posteriores.

Otra anomalía surgió en el examen del entorno informático. Algunos archivos parecían haber sido creados con versiones de programas o sistemas operativos diferentes de los que se conocían en los computadores incautados. Esa divergencia reforzó las dudas sobre el origen real de parte del material.

El informe señaló, además, indicios de compilaciones posteriores. Parte de los documentos analizados parecía proceder de copias o conjuntos de archivos organizados y manipulados después de la incautación, no necesariamente de los discos duros originales supuestamente incautados en el campamento guerrillero.

La trascendencia del informe independiente de la empresa Group-IB fue objeto de una investigación del periodista Gonzalo Guillén, publicada en el periódico Nuevo Herald, de Miami, del que era corresponsal andino.

El trabajo de Group-IB y los reportes periodísticos que suscitó, han desaparecido, extrañamente, de la web.

Las conclusiones técnicas del informe de Group-IB fortalecieron el argumento central que ya había establecido la Corte Suprema: los archivos carecían de garantías mínimas de autenticidad. Sin una cadena de custodia clara y con inconsistencias en su estructura digital, el material no podía sostener acusaciones en un tribunal.

No obstante, sectores de la derecha colombiana continúan invocando los falsos archivos de los computadores atribuidos a ‘Raúl Reyes’ como si se tratara de una fuente irrefutable para desacreditar a adversarios políticos, periodistas y académicos. Con frecuencia presentan esos documentos como una lista secreta de vínculos con la guerrilla, pese a que su valor probatorio quedó anulado hace años y de manera absoluta.

En conclusión, los computadores atribuidos a Raúl Reyes terminaron convertidos en un ejemplo internacional de cómo una supuesta evidencia contundente se derrumba cuando no se respetan los protocolos básicos de preservación forense. Las irregularidades en su manejo inicial, la ausencia de una cadena de custodia válida —señalada por la Corte Suprema de Justicia de Colombia— y varias inconsistencias técnicas dejaron esos archivos sin valor jurídico. Sin embargo, el episodio no terminó en los tribunales: los llamados “correos de Reyes” han continuado circulando durante años en discursos políticos y campañas de estigmatización. De ese modo, un material descartado por la justicia sobrevivió como herramienta propagandística para insinuar conspiraciones y fabricar vínculos sin respaldo probatorio.